这两天突然发现系统的UAC保护机制被去除了,所有程序默认以管理员身份运行。比如打开cmd,直接就是system权限,没有安全桌面提示。

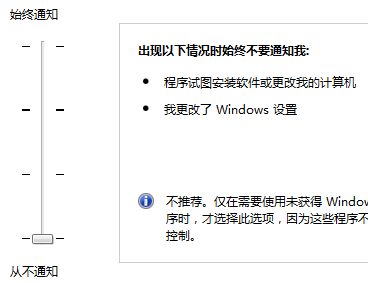

打开控制面板中的用户账户控制,看到变成了”从不通知”:

我怀疑系统中毒,开始排查。因为木马一般会以服务的形式启动,所以直接查看有没有可疑的系统服务。

win + r,输入services.msc,查看已启用的服务。 发现了一个比较可疑的服务,名为ConnectifyDHCPSER

描述为: 为WIFI共享设备注册并更新IP地址。如果此服务停止,WIFI共享设备将不能接收动态IP地址和DNS更新,此服务不能被禁用。

我突然想起前两天为了抓包测试淘宝客户端的刮刮卡、抽奖什么的,曾临时下载了网上一个名为“WIFI共享精灵”的程序,它也有另一个壳子,叫”WIFI宝”。

我禁用了这个服务,并且把UAC 的安全策略恢复到默认。win + r,输入secpol.msc,在“本地策略” -> “安全选项”中找到”用户账户控制“,对照修改为系统默认值:

| 组策略设置 | 默认值 |

|---|---|

| 用户帐户控制:用于内置 Administrator 帐户的管理员批准模式 | 已禁用 |

| 用户帐户控制:允许 UIAccess 应用程序在不使用安全桌面的情况下提示提升 | 已禁用 |

| 用户帐户控制:管理员批准模式中管理员的提升提示行为 | 非 Windows 二进制文件的同意提示 |

| 用户帐户控制:标准用户的提升提示行为 | 在安全桌面上提示凭据 |

| 用户帐户控制:检测应用程序安装并提示提升 | 已启用(家庭的默认值)

已禁用(企业的默认值) |

| 用户帐户控制:只提升签名并验证的可执行文件 | 已禁用 |

| 用户帐户控制:仅提升安装在安全位置的 UIAccess 应用程序 | 已启用 |

| 用户帐户控制:以管理员批准模式运行所有管理员 | 已启用 |

| 用户帐户控制:提示提升时切换到安全桌面 | 已启用 |

| 用户帐户控制:将文件和注册表写入错误虚拟化到每用户位置 | 已启用 |

在”控制面板\所有控制面板项\用户帐户“,把”用户账户设置“也更改为默认值。此时UAC已经恢复生效了。

经过卸载后再次安装进行测试,发现UAC被篡改确实是”WIFI共享精灵”恶意更改,对应的可执行文件是bmser.exe。

建议大家不要使用网上所谓的”WIFI共享精灵”或者”WIFI宝”、”Connectify中文版”之类的程序。

而是直接下载安装原始的Connectify。 上述恶意篡改UAC的服务,可能包含了下载者代码。

《名为[WIFI共享精灵]或[WIFI宝]的程序恶意去UAC保护机制》上有1条评论